모바일/iOS DIVA 분석

URL Scheme를 통한 호출

HackingPractice

2019. 11. 21. 21:40

URL Scheme를 통한 호출

- 애플리케이션이나 프로세스 간 통신 시 발생할 수 있는 취약점

위치

\Payload\DamnVulnerableIOSApp.app\info.plist

영향

민감한 정보가 노출될 수 있다.

진단

iPA 파일을 백업 후 \Payload\DamnVulnerableIOSApp.app\Info.plist 파일을 확인했다.

Info.plist 파일에 들어가서 URLSchema를 확인했다.

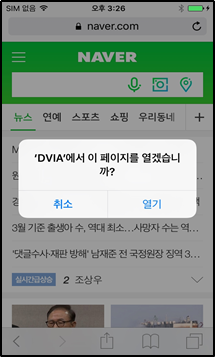

Safari -> URL 창 -> dvia:// 입력 후 실행했다.

웹 페이지에서 DVIA 호출하는 것을 알 수 있다.

\DamnVulnerableIOSApp\DamnVulnerableIOSApp\AppDelegate.m 파일에서 소스코드를 확인했다.

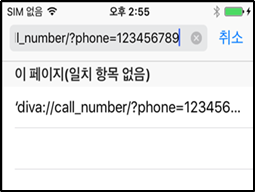

diva://call_number/?phone=12345678 명령어를 실행했다.

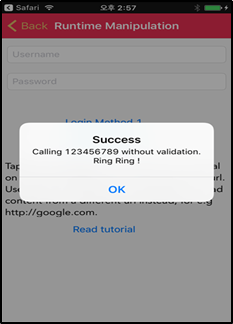

전화가 123456789로 걸리는 것을 알 수 있다.

대응방안

신뢰할 수 없는 외부 프로세스 또는 어플리케이션의 요청 입력에 대한 민감한 의사결정을 방지해야 한다.