| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 |

- beebox

- Strings

- otter

- igoat

- ESXi

- InsecureBank

- 안드로이드

- SQL Injection

- XSS

- 인시큐어뱅크

- ctf

- filescan

- CTF-d

- lord of sql injection

- base64

- imageinfo

- 포렌식

- diva

- frida

- FTK Imager

- kibana

- foremost

- Volatility

- Suninatas

- vulnhub

- elasticsearch

- Docker

- dreamhack

- Openstack

- 2018

- Today

- Total

Information Security

[SUNINATAS] 29번 문제 본문

파일을 다운로드하여 HxD로 열어보았다.

확장자를 zip으로 바꾸어 열어보았다.

VMware 파일을 실행시키면 30초 후 shutdown 된다는 메시지를 확인할 수 있다.

메모장에 적힌 내용을 확인했다.

shutdown을 멈추게 하고 www.naver.com 접속 시 사이트가 차단되어 있는 것을 알 수 있다.

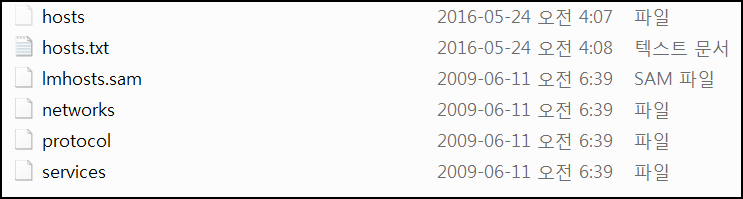

1번 문제를 풀기위해 hosts 파일 위치에 들어가 보니 hosts.txt 파일 확인할 수 있다.

hosts.txt 파일이 수상해서 숨김파일 보이게 했는데 진짜 hosts 파일을 확인할 수 있었다.

Key 값 what_the_he11_1s_keey 키 값을 확인할 수 있다.

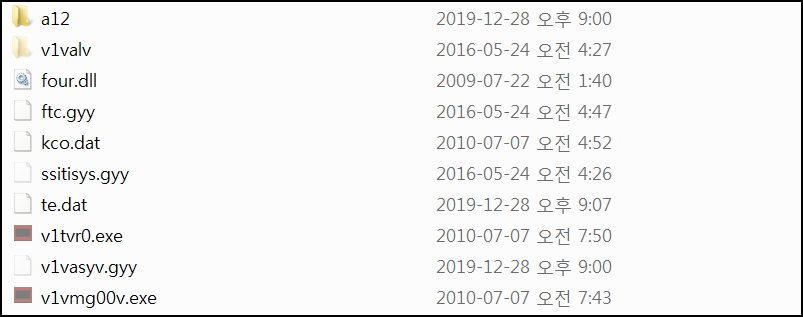

최근 파일 v1valv 폴더가 수상해 보였다.

폴더에 들어가서 사진 파일을 열어보면 키로거 경로가 보이는 사진 파일을 확인할 수 있다.

이미지 경로 되로 c:\v196vv8\v1tr0.exe 키로거를 확인할 수 있다.

키로거가 기록된 파일을 z1.dat 파일을 열어보았다.

Key 값 blackkey is a Good man을 확인할 수 있다.

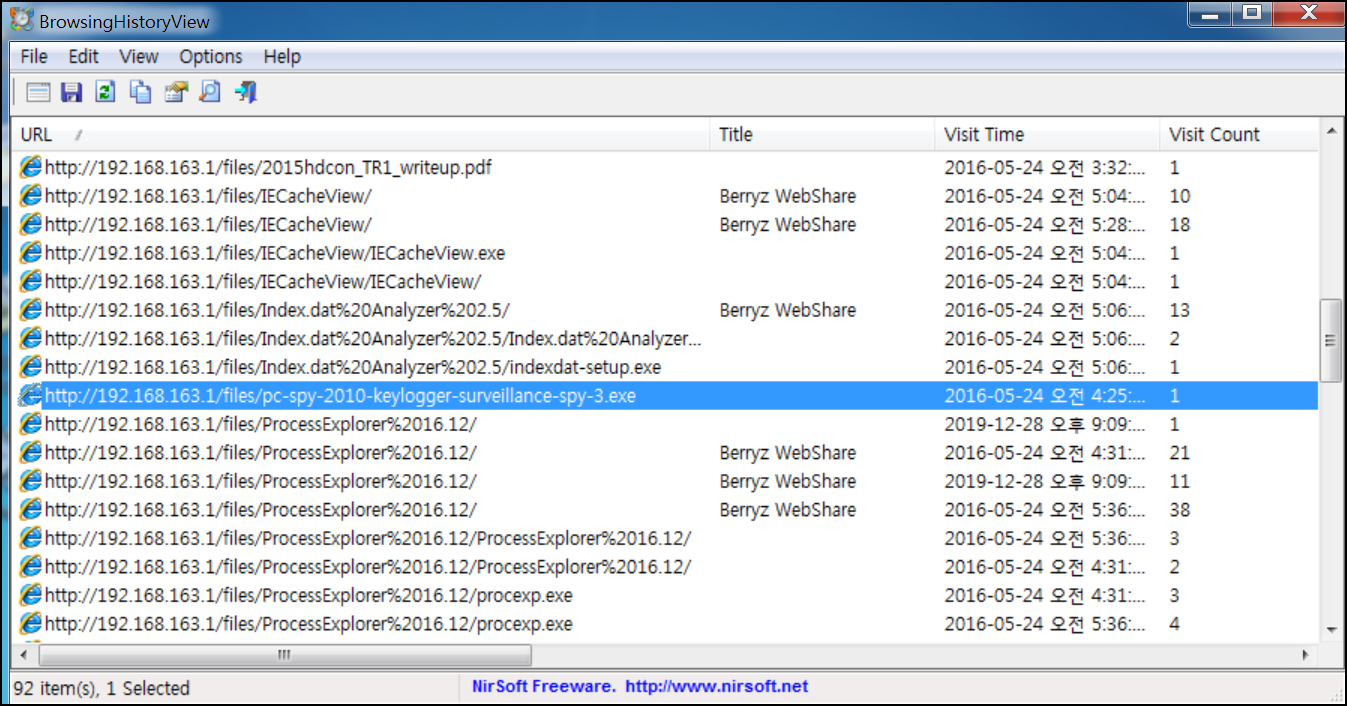

BrowsingHistroyView 프로그램을 이용해 키로거 실행을 시간을 확인했다.

'WarGame > SUNINATAS' 카테고리의 다른 글

| [SUNINATAS] 31번 문제 (0) | 2020.02.03 |

|---|---|

| [SUNINATAS] 30번 문제 (0) | 2020.01.11 |

| [SUNINATAS] 28번 문제 (0) | 2019.12.07 |

| [SUNINATAS] 26번 문제 (0) | 2019.12.01 |

| [SUNINATAS] 21번 문제 (0) | 2019.12.01 |