Notice

Recent Posts

Recent Comments

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 31 |

Tags

- base64

- vulnhub

- dreamhack

- beebox

- igoat

- otter

- 포렌식

- Suninatas

- ESXi

- frida

- filescan

- 2018

- diva

- XSS

- Strings

- 안드로이드

- kibana

- Volatility

- CTF-d

- Docker

- elasticsearch

- ctf

- foremost

- lord of sql injection

- FTK Imager

- SQL Injection

- imageinfo

- 인시큐어뱅크

- Openstack

- InsecureBank

Archives

- Today

- Total

Information Security

Session Mgmt – Administrator Portals 본문

Session Mgmt – Administrator Portals

- 세션은 웹 사이트에서 서비스를 제공할 때 사용자의 로그인을 유지하기 위하여 사용한다. 세션 관리가 소홀하면 세션을 가로채서 재사용하는 공격이 가능하다.

Level (Low)

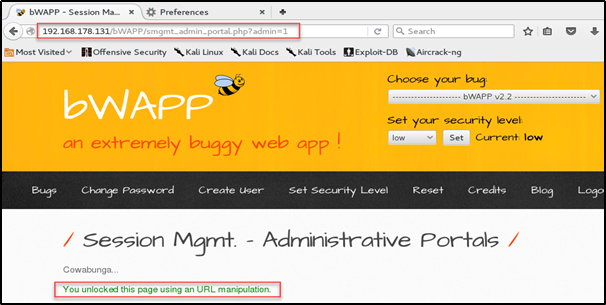

사용자가 관리자 페이지에 접근 시도를 했다. 힌트는 URL을 확인해보라고 한다.

URL 주소에 admin을 1로 변경했는데 Locked이 풀리는 것을 알 수 있다.

Level (Medium)

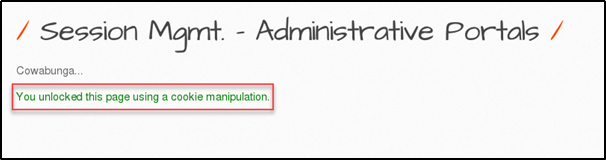

난이도 중은 URL이 아닌 cookies 값을 확인하라는 것이다.

버프 스위트로HTTP 요청을 가로채서 쿠키 값을 확인했다.

그림 1-2처럼 admin을 1로 수정했다.

관리자 페이지가 노출되는 것을 알 수 있다.

대응방안

페이지의 소스 코드를 확인하면 이전 단계와는 다르게 admin 변수의 값이 1인지 체크하고 세션 정보가 admin 계정인지 검사한 후 해당 페이지의 잠금을 해제한다.

'Web Security > Bee-Box' 카테고리의 다른 글

| XSS – Change Secret (0) | 2019.08.31 |

|---|---|

| XSS - Stored (Blog) (0) | 2019.08.31 |

| Broken Auth – Password Attacks (0) | 2019.08.25 |

| Broken Auth – Weak Passwords (0) | 2019.08.25 |

| 인증 결함 (0) | 2019.08.25 |