| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 |

- XSS

- elasticsearch

- CTF-d

- dreamhack

- InsecureBank

- 포렌식

- imageinfo

- 안드로이드

- Strings

- base64

- beebox

- kibana

- Volatility

- filescan

- frida

- otter

- foremost

- vulnhub

- SQL Injection

- 2018

- Docker

- igoat

- ctf

- lord of sql injection

- Openstack

- ESXi

- FTK Imager

- 인시큐어뱅크

- diva

- Suninatas

- Today

- Total

Information Security

패킷 내의 숨겨진 암호를 찾아내자. 본문

[문제 제시]

기밀문서의 암호를 동료에게 전달을 받았다.

노출이 되면 안 되는 암호이기 때문에 서로 약속을 했다.

동료는 아래와 같은 힌트와 파일을 하나 남기고 사라졌다.

10.7.9.1.8.2.5.4.6.3

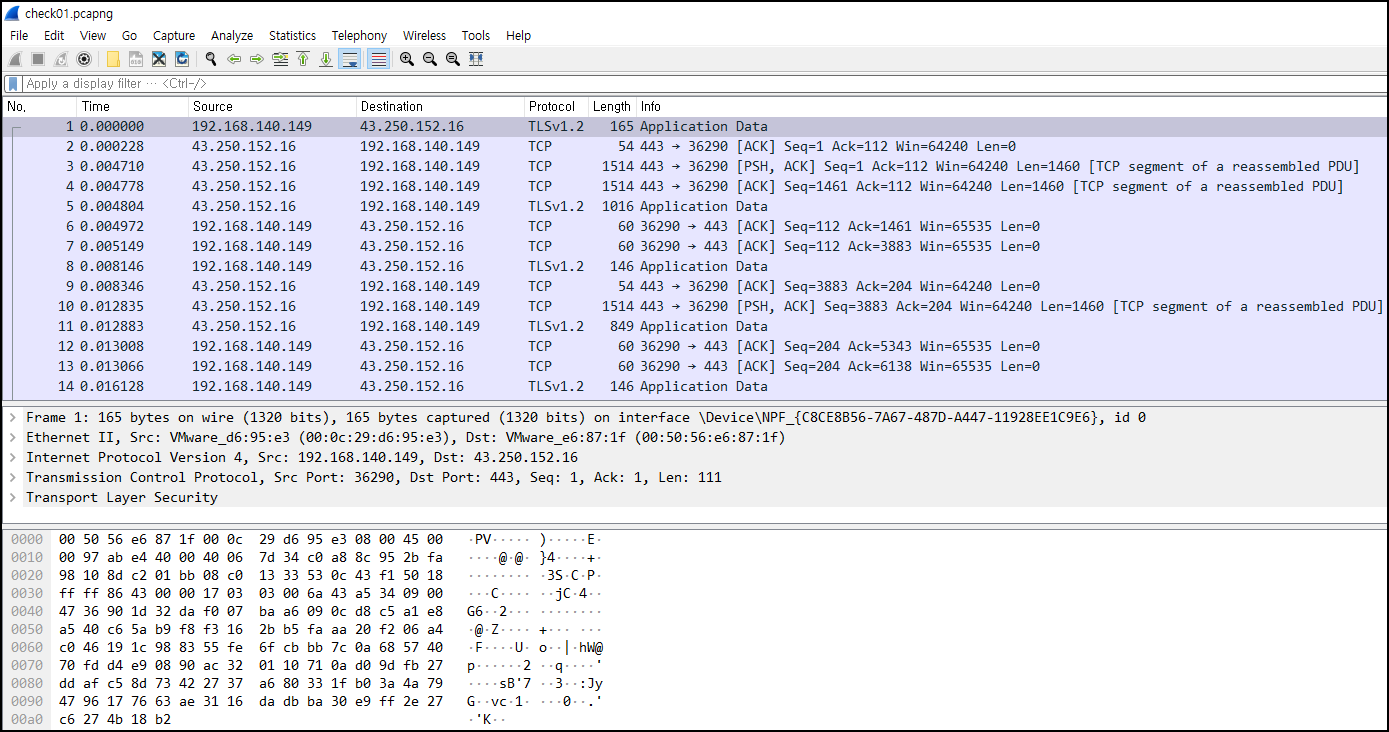

check01.pcapng 파일을 열어보면 TCP 통신을 하는 것을 알 수 있다.

[Statistics] -> [ProtocolHierarchy] 메뉴를 보시면 Transport Layer Security 통신을 하고 있는 것을 알 수 있다.

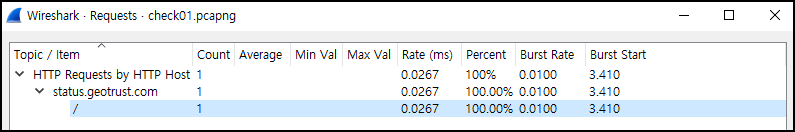

[Statistics] -> [Requests] 메뉴에 들어가도 별다른 정보를 알 수 없다.

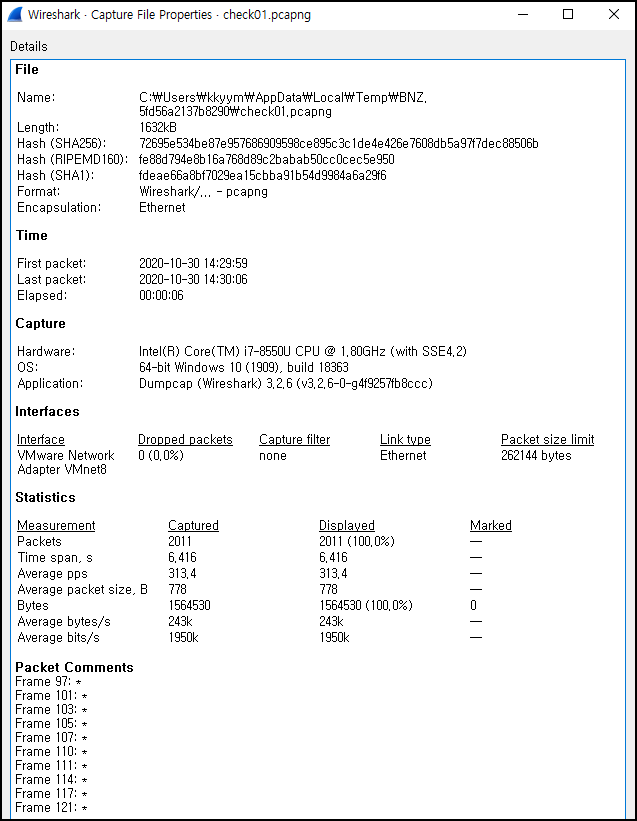

[Statistics] -> [Capture] 메뉴에서 캡쳐 파일의 요약 정보를 확인할 수 있다. Captured 파일이 2011개라는 것을 알 수 있다.

Packet Comments

Frame 97: *

Frame 101: *

Frame 103: *

Frame 105: *

Frame 107: *

Frame 110: *

Frame 111: *

Frame 114: *

Frame 117: *

Frame 121: *

해당 Frame 번호의 패킷을 Comment 설정 후 해당 패킷만을 필터링을 해서 보이게 했다.

Frame의 숫자에 맞게 아스키 코드표를 확인했다. 여기서 힌트를 보면 10.7.9.1.8.2.5.4.6.3 글자의 순서라는 것을 알 수 있다.

Frame 97: * => a

Frame 101: * => e

Frame 103: * => g

Frame 105: * => i

Frame 107: * => k

Frame 110: * => n

Frame 111: * => o

Frame 114: * => r

Frame 117: * => u

Frame 121: * => y

정답: youareking