반응형

문제의 파일을 다운로드하면 아래와 같이 메시지를 확인할 수 있다.

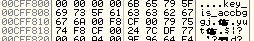

해당 메시지를 HxD에 붙여 넣었다.

바이너리 값을 올리디버거로 붙여 넣었다.

올리디버거에 붙여 넣는다. 끝부분을 확인해서 전체가 복사되었는지 확인한 후 수정된 코드 바로 밑에 breakpoint를 걸고 처음 부분에 new origin here로 eip를 옮기고 실행한다.

반응형

'WarGame > SUNINATAS' 카테고리의 다른 글

| ALL Clear (0) | 2020.12.17 |

|---|---|

| [SUNINATAS] 24번 문제 (0) | 2020.12.17 |

| [SUNINATAS] 25번 문제 (0) | 2020.12.13 |

| [SUNINATAS] 20번 문제 (0) | 2020.12.13 |

| [SUNINATAS] 17번 문제 (0) | 2020.04.05 |