Notice

Recent Posts

Recent Comments

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | ||||||

| 2 | 3 | 4 | 5 | 6 | 7 | 8 |

| 9 | 10 | 11 | 12 | 13 | 14 | 15 |

| 16 | 17 | 18 | 19 | 20 | 21 | 22 |

| 23 | 24 | 25 | 26 | 27 | 28 |

Tags

- Openstack

- Docker

- kibana

- SQL Injection

- XSS

- ESXi

- igoat

- CTF-d

- Strings

- vulnhub

- InsecureBank

- base64

- Volatility

- diva

- MFT

- Suninatas

- foremost

- logstash

- beebox

- Reflected XSS

- 인시큐어뱅크

- NTFS

- 2018

- 안드로이드

- otter

- ctf

- elasticsearch

- frida

- 파이썬

- lord of sql injection

Archives

- Today

- Total

Information Security

Windbg 본문

- 커널 디버깅을 완벽하게 지원

- 확장 플러그인 등 강력한 기능 내장

- 명령어를 직접 입력해야 하는 CLI(Command Line Interface) 방식

WinDbg Symbol?

- 전역 변수의 이름과 주소

- 각 엔트리 포인트의 함수 이름과 주소

- 로컬 변수의 이름과 주소

- 소스 파일의 경로와 줄 번호

- 변수와 구조 등의 타입 정보

윈도우 xp의 C드라이브 위치에 boot.ini 파일에 아래와 같이 입력해준다.

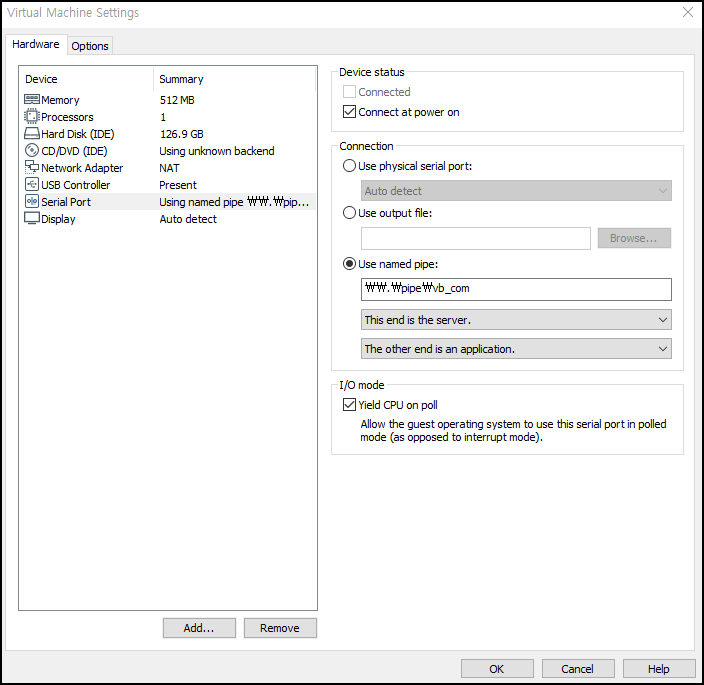

VMware Setting에서 Serial Port(직렬포트)를 추가 후 아래와 같이 입력해준다.

docs.microsoft.com/en-us/windows-hardware/drivers/debugger/symbol-path 사이트에서 Symbol Search Path에 dbgcmd를 복사한다.

Kernel Debugging 메뉴에서 COM에서 Port 부분에 VMware의 pip를 동일하게 입력해주고 pip 선택을 한다.

VMware을 시작해주고 vb_com으로 부팅을 해준다.

VMware 부팅 과정에서 Windbg Debug 옵션에서 Break를 해준다.

VMware 부팅 과정에서 화면이 멈추고 Windbg는 제대로 연결된 것을 알 수 있다.

g를 입력 하면 VMware가 동작하는 것을 알 수 있다.

dt _EPROCESS를 입력하면 프로세스의 정보를 확인할 수 있다.