Notice

Recent Posts

Recent Comments

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 | 31 |

Tags

- diva

- logstash

- Docker

- igoat

- otter

- XSS

- 안드로이드

- Openstack

- InsecureBank

- MFT

- Volatility

- 파이썬

- kibana

- vulnhub

- NTFS

- ctf

- Suninatas

- ESXi

- elasticsearch

- Strings

- SQL Injection

- beebox

- lord of sql injection

- CTF-d

- 인시큐어뱅크

- base64

- frida

- Reflected XSS

- 2018

- foremost

Archives

- Today

- Total

Information Security

Plist Storage 본문

Plist Storage

- 주요 데이터를 Plist 파일에 저장해 발생하는 취약점

위치

iGoat\Documents\userInfo.plist

영향

사용자가 입력한 정보가 평문으로 저장되어 노출될 위험이 있다.

진단

Username 입력란에 i2sec Password 1234를 입력했다.

데이터를 입력한 결과 Invalid 메시지를 보여준다.

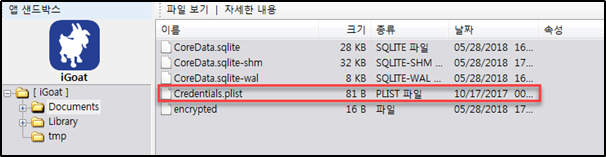

iGoat\Documents\Credentials.plist 파일을 찾았다.

Credentials.plist 파일에 User, Password 정보를 확인할 수 있다.

그림 6-4 정보를 입력한 결과 Success 메시지를 보여준다.

대응방안

정보를 암호화 해 저장한다.

'모바일 > iOS igoat 분석' 카테고리의 다른 글

| YAP Storage (0) | 2019.11.19 |

|---|---|

| Realm Data Storage (0) | 2019.11.19 |

| NSUserDefault Storage (0) | 2019.11.19 |

| Local Data Storage (0) | 2019.11.19 |

| CouchBase Storage (0) | 2019.11.19 |