| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 |

- elasticsearch

- ESXi

- igoat

- InsecureBank

- frida

- Strings

- 파이썬

- Volatility

- 2018

- base64

- foremost

- beebox

- SQL Injection

- Reflected XSS

- CTF-d

- vulnhub

- Openstack

- 안드로이드

- otter

- Docker

- diva

- 인시큐어뱅크

- ctf

- lord of sql injection

- XSS

- Suninatas

- NTFS

- logstash

- MFT

- kibana

- Today

- Total

목록steghide (3)

Information Security

Time matters

Time matters

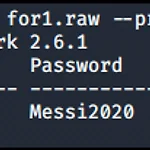

for1.raw 메모리 덤프 파일을 imageinfo를 실행했다. filescan을 이용해 Desktop이 자주 보여 grep 명령어를 이용해 scan 하면 DS0394.jpg, steghide 파일이 수상해 보였다. steghide와 DS0394.jpg 파일이 있기 때문에 이미지 추출해서 steghide로 숨겨진 데이터를 추출을 시도해야 할 것 같다. 추출해낸 사진 파일을 보면 하단에 29/08/2019라고 적혀있는 것을 알 수 있다. mimikatz 플러그인을 이용해 Password을 알아냈다. steghide를 이용해 추출하려고 시도했다. 비밀번호 Messi2020를 입력 시 실패했다. 그래서 사진의 2019라고 적혀 있어 Messi2019를 입력 시 이미지가 추출됐다. image.info 사진 파..

주어진 파일들을...

주어진 파일들을...

airport_2632 파일을 다운로드하여 보면 항공사진이라는 것을 알 수 있다. steghide 명령어를 이용해 steghide.jpg 파일을 추출을 시도했다. 공항에는 IATA 코드라는 것이 있는데 사진에 나온 공항들 이름을 한번 알아보겠습니다. 1.png : Jose Marti International Airport 2.png : Hong Kong International Airport 3.png : Los Angeles International Airport 4.png : Toronto Lester B. Pearson International Airport 1.png : HAV 2.png : HKG 3.png : LAX 4.png : YYZ 다시 한번 IAT 코드를 입력해보았는데 파일이 추출되는 ..

답을 찾고 제출해라!

답을 찾고 제출해라!

stego_50.jpg 파일을 다운로드하면 아래와 같은 사진을 확인할 수 있다. binwalk 명령어를 이용해 stego_50.jpg 파일에 데이터를 조회했다. -e 옵션을 이용해 파일을 추출했다. 292D.zip, usethis 파일이 추출된 것을 알 수 있다. 292D.zip 파일안에 usethis 똑같은 파일이 있어 usethis 파일 내용이 steghide 설치하는 내용이었다. apt-get을 이용하여 steghide 다운로드하였다. strings 명령어를 이용해 패스워드를 찾았더니 Delta_Force\m/이 수상해 보였다. steghide 명령어를 이용해 파일을 추출하려고 했는데 비밀번호를 입력해 파일을 추출했다. key_stego_1 내용을 확인했는데 Key 값을 확인할 수 있다. PrAgy..