| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 31 |

- SQL Injection

- otter

- Openstack

- ESXi

- base64

- lord of sql injection

- 인시큐어뱅크

- frida

- Strings

- 안드로이드

- Suninatas

- imageinfo

- FTK Imager

- beebox

- vulnhub

- diva

- CTF-d

- kibana

- dreamhack

- igoat

- InsecureBank

- 포렌식

- XSS

- foremost

- 2018

- Docker

- elasticsearch

- Volatility

- filescan

- ctf

- Today

- Total

Information Security

90015.apk악성앱분석 본문

- Main Activity 찾기.

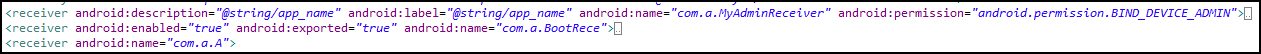

- 등록된 브로드캐스트 리시버 찾기

- 등록된 서비스 찾기

- 사용권한을 살펴보고 악성 앱의 행위 유추하기

VIBARATE = 안드로이드 단말기 진동 허용

READ_SMS = 저장된 SMS 읽을 수 있음

WRITE_SMS = SMS 내용을 쓸 수 있음

RECEIVE_SMS = 새로 수신되는 SMS을 확인할 수 있음

SEND_SMS = SMS 보낼 수 있는 권한

READ_CONTACTS = 연락처를 가져올 수 있음

WIRTE_CONTACTS = 연락처를 쓸 수 있음

WRITE_SETTINGS = 애플리케이션에서 시스템 읽기 쓰기 허용하는 권한

READ_PHONE_STATE = 휴대폰 상태 정보를 읽을 수 있음

CALL_PHONE = 전화를 할 수 있는 권한

READ_CALL_LOG = 통화 기록을 읽을 수 있음

WIRTE_CALL_LOG = 통화 기록을 쓸 수 있음

INTERNET = 인터넷을 통신 권한

WRITE_EXTERNAL_STORAGE = SD카드에 데이터를 쓸 수 있는 권한

ACCESS_NETWORK_STAT = 네트워크 상태에 접근할 수 있는 권한

RECEIVE_BOOT_COMPLETED = 안드로이드 재부팅이 되어도 다시 실행할 수 있는 권한

UPDATE_APP_OPS_STATS = 악성 앱 개발자가 만든 권한

GET_TASKS = 프로세스 정보를 얻을 수 있는 권한 (현재 안드로이드 사용하지 않는 권한)

KILL_BACKGROUND_PROCESSES = 백그라운드에서 동작하는 프로세스를 죽일 수 있는 권한

ACCESS_WIFI_STAT = WIFI 접근 권한

SYSTEM_ALERT_WINDOW = 기기 관리기 창을 가리기 위한 권한

WAKE_LOOCK = 잠겨 해제할 수 있는 권한

- 서비스를 실행하는 코드 찾기

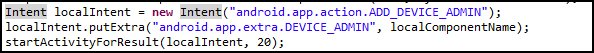

- 기기 관리 자창을 호출하는 코드 찾기

- 기기관리자를 가리는 창을 생성하는 코드 찾기

- 어떤 정보를 서버로 보내는지 분석하기

- 서버로 정보를 전송하는 코드를 찾아 분석하기

- 이 악성 앱이 어떤 행위를 하는지 설명해 보기

사용자에게 앱이 은닉 및 삭제 되지 않도록 하고 기기관리자 권한 획득 시도를 하며 실행 아이콘을 감추는 악성 행위를 하고 기기 식별 번호 및 전화번호 npki 등 중요정보를 서버에게 전송한다.

'모바일 > 악성코드 APP 분석' 카테고리의 다른 글

| fd694.apk 랜섬웨어 App (0) | 2021.01.11 |

|---|---|

| 안드로이드 APP 정적분석 5 (0) | 2021.01.05 |

| 안드로이드 APP 정적분석 4 (0) | 2021.01.05 |

| 안드로이드 APP 정적분석 3 (0) | 2021.01.04 |

| 안드로이드 APP 정적분석 2 (0) | 2021.01.03 |