반응형

FindUSB문제에서 사용했던 파일 중에서 Registry Explorer로 NTUSER 하이브 파일을 열어준다. SOFTWARE\Microsoft\Windows\CurrentVersion\Run 레지스트리에서 자동으로 시작하는 프로그램들을 확인할 수 있다.

자동으로 실행되고 있는 파일들을 확인할 수 있다.

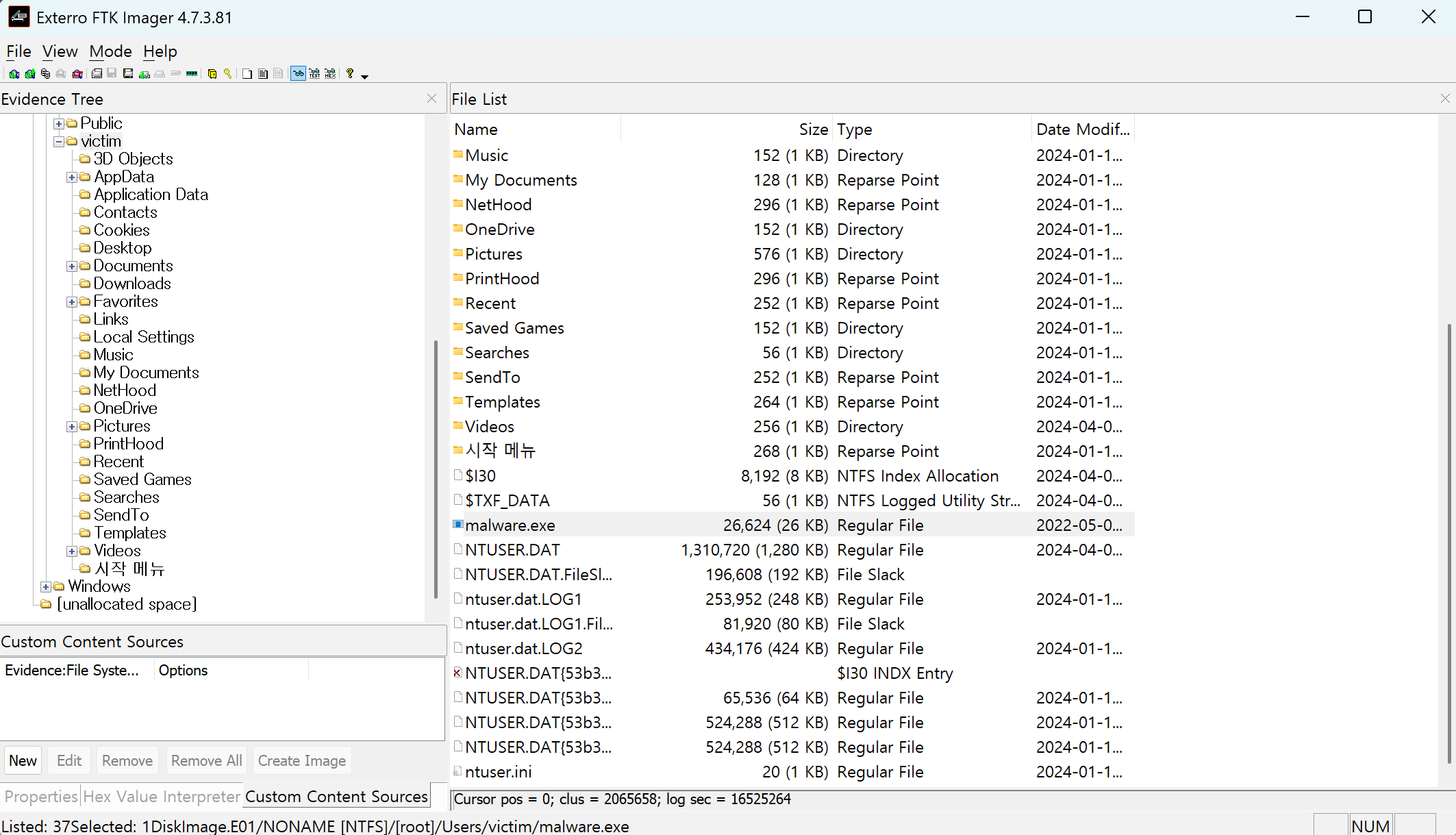

해당 경로에 malware.exe 파일을 확인

malware.exe 파일을 MD5 해시값으로 계산

반응형

'DreamHack > WarGame' 카테고리의 다른 글

| chrome_artifacts 문제 (0) | 2025.11.14 |

|---|---|

| nikonikoni 문제 (0) | 2025.11.10 |

| boot_time 문제 (0) | 2025.11.08 |

| Find the USB 문제 (0) | 2025.10.18 |

| shell_basic 문제 (0) | 2025.10.18 |